NIS2 versus NIST CSF 2.0 voor de MKB-Ondernemer

De Strategische Noodzaak: Overleven in een Onvoorspelbare Wereld

In het huidige geopolitieke klimaat is cybersecurity niet langer een IT-feestje dat u kunt delegeren; het is een fundamentele voorwaarde voor uw overlevingskracht. We opereren in een omgeving waar digitale ontregeling direct leidt tot operationele verlamming en reputatieschade. Voor de MKB-ondernemer is cyberweerbaarheid de moderne vertaling van bedrijfscontinuïteit.

De Europese Unie dwingt deze weerbaarheid nu af via de NIS2-richtlijn. Een cruciaal element hierin is het "all-hazards" principe. Dit betekent dat u niet alleen moet kijken naar hackers en malware, maar naar álle dreigingen die uw vitale processen kunnen verstoren. Denk aan fysieke incidenten zoals brand, overstroming, diefstal of langdurige stroomuitval. Het gaat om het beschermen van de volledige keten, zowel digitaal als fysiek.

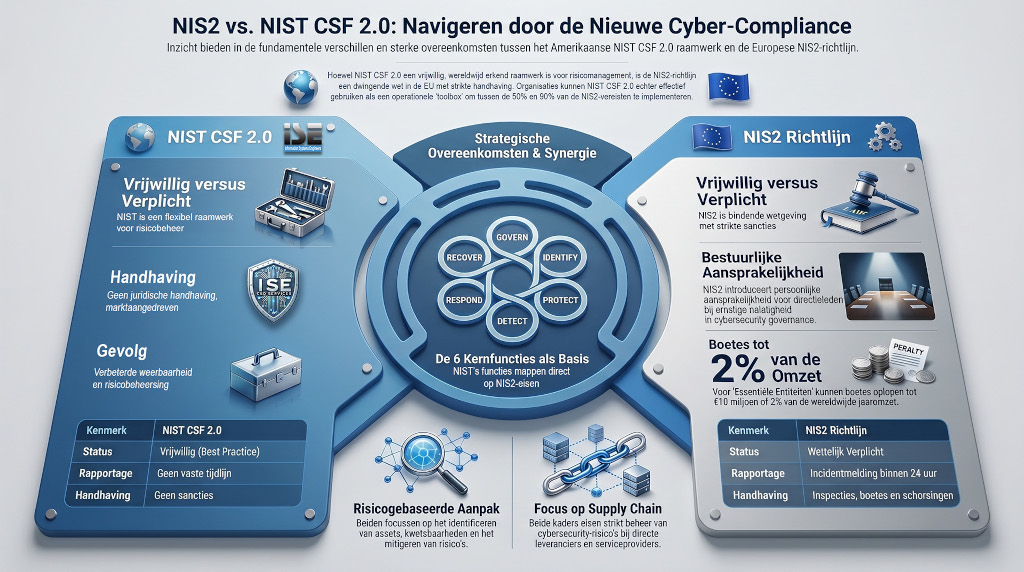

Om grip te krijgen op deze complexiteit, heeft u twee essentiële instrumenten: de NIS2-wetgeving (de dwingende juridische kaders) en het NIST CSF 2.0-raamwerk (de praktische, strategische blauwdruk).

NIS2 en NIST CSF 2.0: De Definities Ontrafeld

Soms worden deze termen door elkaar gehaald, maar hun rol is fundamenteel verschillend. Zie de NIS2 als de Europese wetgevende hamer die bepaalt wat u moet doen, en NIST CSF 2.0 als de universele gereedschapskist die laat zien hoe u dat effectief aanpakt.

|

Kenmerk |

NIS2 (Network and Information Security 2) |

NIST CSF 2.0 (Cybersecurity Framework) |

|

Oorsprong |

Europese Unie (Richtlijn 2022/2555) |

Verenigde Staten (NIST) |

|

Status |

Wettelijke verplichting (Nationale wet) |

Vrijwillig raamwerk / Wereldwijde standaard |

|

Primair Doel |

Hoog gemeenschappelijk niveau van beveiliging in de EU |

Managen en verminderen van cyberrisico's |

|

Focus |

Compliance, toezicht en zware sancties |

Flexibiliteit, best practices en resultaten |

Hoewel ze verschillen in status, zijn ze beide gebaseerd op een "Risk-Based Approach". In de praktijk is er een overlap van 30% tot 90%: wie NIST implementeert, bouwt direct de bewijslast op die de NIS2-wetgever vereist.

De Kernovereenkomst: Wat Elke Organisatie Moet Regelen

Beide standaarden eisen dat u vijf fundamentele gebieden beheerst. Dit is geen bureaucratische oefening, maar — zoals wij adviseurs zeggen — "common sense on paper".

- Identificatie van Assets: U kunt niet beschermen wat u niet kent. Dit omvat hardware, maar cruciaal ook alle software en cloud-diensten, “de Kroonjuwelen”.

- Dreigingen & Kwetsbaarheden: Het proactief monitoren van zwakke plekken (zoals administrator-rechten of ongepatchte systemen).

- Incidentmanagement: Een stappenplan op papier dat werkt als de systemen platliggen.

- Business Continuity: Plannen om de operatie na een crisis zo snel mogelijk te hervatten.

- Documentatie: Alles moet worden vastgelegd. Zonder documentatie heeft u voor een auditor geen bewijs van uw inspanningen.

Top 3 Actiepunten voor Directie:

- Stel een integraal asset-register op: Inventariseer niet alleen uw laptops, maar ook uw kritieke SaaS-applicaties en data.

- Creëer een 'analoge' crisis-kit: Zorg voor uitgeprinte procedures die u kunt raadplegen als uw gehele netwerk gegijzeld is.

- Eis periodieke rapportage: Maak cybersecurity een vast agendapunt in het directieoverleg, ondersteund door gedocumenteerde voortgang.

De Zes Functies van NIST CSF 2.0: Een Blauwdruk voor Grip

NIST CSF 2.0 structureert cybersecurity in zes functies die een volledige risicocyclus vormen: Govern, Identify, Protect, Detect, Respond en Recover.

De nieuwe 'Govern' (Besturen) functie is hierbij de belangrijkste toevoeging. Dit is de ontbrekende schakel die cybersecurity uit de kelder van de IT-afdeling haalt en in de boardroom plaatst. Govern dwingt u om de strategie te bepalen, rollen en verantwoordelijkheden vast te leggen en toezicht te houden.

Cruciaal voor de MKB-ondernemer: onder de Govern-functie valt ook Cybersecurity Supply Chain Risk Management. De wetgever en het raamwerk verwachten dat u de risico's van uw leveranciers beheerst vóórdat u een contract tekent. De Govern-functie verbindt uw zakelijke strategie direct met de harde juridische eisen van NIS2.

De Harde Eisen van NIS2: Bestuurlijke Verantwoordelijkheid

De NIS2-richtlijn is ontworpen om "effectief, proportioneel en afschrikwekkend" te zijn. In tegenstelling tot eerdere richtlijnen, noemt de NIS2 de CISO (Chief Information Security Officer) niet eens; de pijlen zijn volledig gericht op de "Management Bodies".

- Governance (Art. 20): De directie is persoonlijk verantwoordelijk voor het goedkeuren van maatregelen en het toezicht op de uitvoering. U moet aantoonbaar cybersecuritytrainingen volgen.

- Risicobeheersing (Art. 21): U bent verplicht passende maatregelen te nemen op basis van het all-hazards principe, inclusief encryptie en supply chain security.

- Strikte Rapportage (Art. 23): Bij een significant incident gelden onverbiddelijke termijnen:

- Binnen 24 uur: Een eerste waarschuwing (vroegtijdige melding).

- Binnen 72 uur: Een volledige incidentmelding met initiële beoordeling.

- Tijdens het incident: Voortgangsverslagen op verzoek.

- Binnen 1 maand: Een gedetailleerd eindrapport.

Sancties en Aansprakelijkheid: Niet-naleving heeft verstrekkende gevolgen. Naast de boetes (zie tabel) kunnen autoriteiten bij "Essentiële Entiteiten" overgaan tot het tijdelijk schorsen van bestuurders uit hun managementfunctie en het publiekelijk identificeren van de verantwoordelijke personen (naming and shaming).

|

Type Entiteit |

Maximale Boete |

Percentage Wereldwijde Omzet |

|

Essentiële Entiteiten |

€ 10.000.000 |

2% (indien hoger) |

|

Belangrijke Entiteiten |

€ 7.000.000 |

1,4% (indien hoger) |

De "So What?" Layer: NIST als uw Bewijslast-Generator

De vraag is niet of u NIS2 óf NIST kiest. De NIS2 vertelt u wat de wet eist, maar geeft geen handleiding. NIST CSF 2.0 is de praktische vertaling.

Het implementeren van NIST CSF 2.0 is de meest effectieve manier om te voldoen aan de bewijslast van de artikelen 32 en 33 van de NIS2. Wanneer een toezichthouder vraagt naar uw risicomanagement, is uw NIST-rapportage uw verdediging. Zonder een raamwerk als NIST heeft u geen "common sense on paper" en staat u juridisch met lege handen.

CEO’s 90-Dagen Prioriteitenlijst

Gebruik deze structuur om direct regie te nemen over uw weerbaarheid:

Fase 1: Begrijpen (Understand)

- Stel vast wie binnen uw organisatie eindverantwoordelijk is voor de cybersecurity-strategie (spoiler: dat bent u).

- Inventariseer alle kritieke assets: hardware, software én externe diensten/SaaS.

Fase 2: Beoordelen (Assess)

- Toets uw belangrijkste leveranciers: welke toegang hebben zij en hoe veilig zijn hun processen?

- Beoordeel de impact van een totale uitval van 48 uur op uw kernprocessen.

Fase 3: Prioriteren (Prioritize)

- Implementeer onmiddellijk Multi-Factor Authenticatie (MFA) op álle accounts.

- Zorg voor een strikt en geautomatiseerd patchbeleid voor alle software.

- Stel een officieel incident response plan op en leg dit fysiek vast.

Fase 4: Communiceren (Communicate)

- Organiseer cyberhygiëne-trainingen voor het personeel en zorg dat de directie het goede voorbeeld geeft.

- Communiceer uw beveiligingseisen expliciet naar uw toeleveranciers; zij zijn uw grootste zwakpunt.

Conclusie: Strategische Weerbaarheid als Concurrentievoordeel

Compliance aan de NIS2 of het volgen van NIST CSF 2.0 is geen administratieve last, maar een investering in uw marktwaarde. In een keten waar iedereen elkaar toetst, wordt uw aantoonbare veiligheid een strategisch verkoopargument.

Vergeet niet: technologie is slechts een hulpmiddel. De echte weerbaarheid zit in de menselijke factor — van de werkvloer tot in de boardroom. Door nu te kiezen voor "common sense on paper" beschermt u niet alleen uw bits en bytes, maar de continuïteit van uw levenswerk. Een veilig bedrijf is een betrouwbaar bedrijf.